أفضل 10 أدوات لاختراق كلمة المرور

07 مارس 2022 • تم التسجيل في: إزالة شاشة قفل الجهاز • حلول مجربة

أفضل 10 أدوات لاختراق كلمة المرور

ما هو اختراق كلمة المرور?تتضمن عملية تكسير كلمة المرور استعادة كلمة المرور من مواقع التخزين أو من البيانات المنقولة بواسطة نظام الكمبيوتر على الشبكة. يشير مصطلح تكسير كلمة المرور إلى مجموعة من التقنيات المستخدمة للحصول على كلمة مرور من نظام بيانات.

يتضمن الغرض من اختراق كلمة المرور وسببه الحصول على وصول غير مصرح به إلى نظام الكمبيوتر أو يمكن أن يكون استرداد كلمة المرور المنسية. قد يكون هناك سبب آخر لاستخدام تقنية اختراق كلمات المرور وهو اختبار قوة كلمة المرور حتى لا يتمكن المتسلل من اختراق النظام.

عادةً ما يتم تنفيذ عملية تكسير كلمة المرور بطريقة متكررة حيث يستخدم الكمبيوتر مجموعات مختلفة من كلمات المرور حتى المطابقة التامة.

اختراق كلمة مرور القوة الغاشمة:قد يُشار أيضًا إلى تكسير كلمة مرور القوة الغاشمة على أنه هجوم القوة الغاشمة. تكسير كلمة المرور بالقوة الغاشمة هو عملية خاصة لتخمين كلمة المرور ، في هذه العملية يقوم البرنامج أو الأداة بإنشاء عدد كبير من مجموعات كلمات المرور. إنها في الأساس تقنية تتبع وخطأ يستخدمها البرنامج للحصول على معلومات كلمة المرور من النظام.

عادةً ما يستخدم المتسللون هجوم القوة الغاشمة عندما لا تكون هناك فرصة للاستفادة من ضعف النظام المشفر أو بواسطة خبراء تحليل الأمان لاختبار أمان شبكة المؤسسة. هذه الطريقة في اختراق كلمة المرور سريعة جدًا لكلمات المرور قصيرة الطول ولكن لكلمات مرور طويلة الطول عادة ما يتم استخدام تقنية هجوم القاموس .

عادةً ما يعتمد الوقت الذي يستغرقه برنامج تكسير كلمة المرور بالقوة الغاشمة لاختراق كلمة المرور على سرعة النظام والاتصال بالإنترنت.

تكسير كلمة مرور وحدة معالجة الرسومات:GPU هي وحدة معالجة الرسومات ، وتسمى أحيانًا أيضًا وحدة المعالجة المرئية. قبل الحديث عن كسر كلمة مرور GPU ، يجب أن يكون لدينا بعض الفهم حول التجزئة . عندما يقوم المستخدم بإدخال كلمة المرور ، يتم تخزين معلومات كلمة المرور في شكل تجزئة للكمبيوتر باستخدام خوارزمية التجزئة أحادية الاتجاه.

في تقنية تكسير كلمة المرور هذه باستخدام برنامج GPU ، خذ تخمين كلمة المرور وابحث عن خوارزمية التجزئة وقارنها أو طابقها مع التجزئة الموجودة حتى التطابق التام.

يمكن لوحدة معالجة الرسومات (GPU) أداء وظائف حسابية بالتوازي حيث تحتوي وحدة معالجة الرسومات (GPU) على المئات من النواة التي توفر ميزة هائلة في كسر كلمة المرور. تعد وحدة معالجة الرسومات أسرع بكثير من وحدة المعالجة المركزية ، لذا فإن هذا هو سبب استخدام وحدة معالجة الرسومات بدلاً من وحدة المعالجة المركزية.

تكسير كلمة مرور CUDA:CUDA Compute Unified Device Architecture هو نموذج للبرمجة ومنصة تؤدي العمليات الحسابية بالتوازي ، تم إنشاؤها بواسطة NVIDIA لمعالجة الرسوم.

يتضمن CUDA Password Cracking تكسير كلمات المرور باستخدام بطاقة الرسومات التي تحتوي على شريحة GPU ، ويمكن لـ GPU أداء وظائف رياضية بالتوازي بحيث تكون سرعة تكسير كلمة المرور أسرع من وحدة المعالجة المركزية (CPU). تحتوي وحدة معالجة الرسومات (GPU) على العديد من شرائح 32 بت التي تؤدي هذه العملية بسرعة كبيرة.

يمكننا الوصول بسهولة إلى CUDA من خلال المكتبات والتوجيهات وبمساعدة لغات البرمجة المختلفة التي تشمل C و C ++ و FORTRAN.

أدوات تكسير كلمات المرورفيما يلي قائمة بأدوات تكسير كلمات المرور Top10.

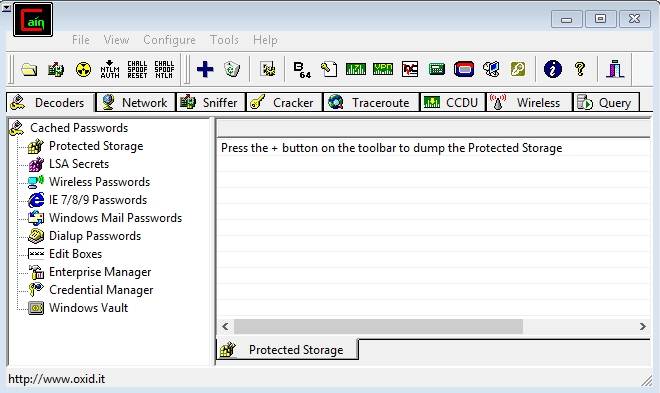

1. Cain and Abel: أفضل أداة تكسير كلمات المرور لنظام التشغيل Windows

يعد Cain & Abel أحد أفضل أدوات التكسير لتكسير كلمات المرور واستعادة كلمة المرور لنظام التشغيل Windows.

يمكن لـ Cain & Abel استخدام تقنيات هجوم القاموس والقوة الغاشمة وهجمات تحليل التشفير لاختراق كلمات المرور المشفرة. لذلك يستخدم فقط ضعف النظام لاختراق كلمة المرور. واجهة المستخدم الرسومية للبرنامج بسيطة للغاية وسهلة الاستخدام. لكن مع وجود قيود على الإتاحة ، الأداة متاحة فقط للأنظمة القائمة على النوافذ. تحتوي أداة Cain & Abel على العديد من الميزات الجيدة ، وتتم مناقشة بعض ميزات الأداة أدناه:

- يستخدم لتكسير WEP (الخصوصية المكافئة للشبكات السلكية)

- لديه القدرة على تسجيل المحادثة عبر IP

- يتم استخدام الكابينة كشبكة لكلمة مرور الشبكة

- القدرة على حل عناوين IP إلى MAC.

- يمكنه كسر صحة التجزئات بما في ذلك تجزئات LM و NT وتجزئة IOS و PIX وتجزئة RADIUS وكلمات مرور RDP وغير ذلك الكثير.

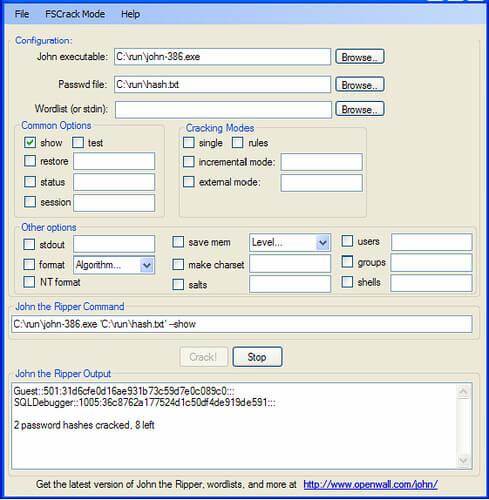

2. John the Ripper: أداة تكسير كلمات المرور متعددة المنصات وقوية ومرنة

John the Ripper هو برنامج مجاني لتكسير كلمات المرور متعدد أو عبر الأنظمة الأساسية. يسمى النظام الأساسي المتعدد لأنه يجمع بين ميزات تكسير كلمات المرور المختلفة في حزمة واحدة.

يتم استخدامه بشكل أساسي لاختراق كلمات مرور UNIX الضعيفة ولكنه متاح أيضًا لأنظمة Linux و Mac و Windows. يمكننا تشغيل هذا البرنامج مقابل تشفير كلمات المرور المختلفة بما في ذلك العديد من تجزئات كلمة المرور التي توجد عادة في إصدارات UNIX المختلفة. هذه التجزئات هي DES و LM التجزئة لنظام التشغيل Windows NT / 2000 / XP / 2003 و MD5 و AFS.

- داعم مع القوة الغاشمة لتكسير كلمات المرور وهجمات القاموس

- منصة متعددة

- متاح مجانا للاستخدام

- الإصدار المحترف متاح أيضًا مع ميزات إضافية

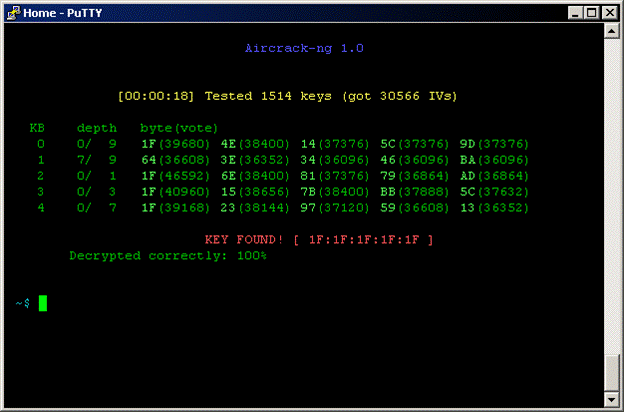

3. Aircrack: أداة تكسير WEP / WPA سريعة وفعالة

Aircrack عبارة عن مجموعة أدوات مختلفة مستخدمة لتكسير كلمات مرور Wifi و WEP و WPA. بمساعدة هذه الأدوات ، يمكنك كسر كلمات مرور WEP / WPA بسهولة وفعالية

يمكن استخدام تقنيات القوة الغاشمة وهجوم FMS وهجمات القاموس لاختراق كلمات مرور WEP / WPA. يقوم بشكل أساسي بجمع وتحليل الحزم المشفرة ثم استخدام كلمة مرور كسر الأداة المختلفة من الحزم. على الرغم من أن aircrack متاح لنظام التشغيل Windows ، إلا أن هناك مشكلات مختلفة مع هذا البرنامج إذا استخدمنا هذا في بيئة Windows ، لذلك فمن الأفضل استخدامه في بيئة Linux.

- داعم بكل من القوة الغاشمة وتقنيات تكسير هجمات القاموس

- متاح لنظامي التشغيل Windows و Linux

- متوفر في قرص مضغوط مباشر

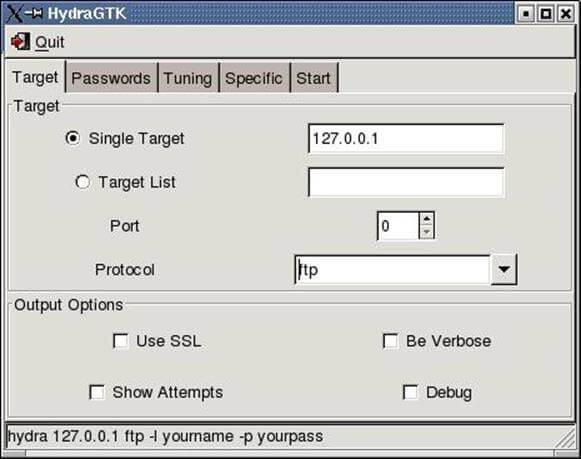

4. THC Hydra: خدمات متعددة داعمة ، أداة تكسير مصادقة الشبكة

THC Hydra هي أداة سريعة لتكسير كلمات مرور الشبكة. يستخدم الشبكة لاختراق كلمات مرور الأنظمة البعيدة.

يمكن استخدامه لاختراق كلمات مرور البروتوكولات المختلفة بما في ذلك HTTPS و HTTP و FTP و SMTP و Cisco و CVS و SQL و SMTP وما إلى ذلك ، وسيمنحك خيارًا يمكنك من خلاله توفير ملف قاموس يحتوي على قائمة بكلمات المرور المحتملة. من الأفضل استخدامه في بيئة Linux.

- سرعة تكسير سريعة

- متاح لأنظمة Windows و Linux و Solaris و OS X

- يمكن إضافة وحدات جديدة بسهولة لتحسين الميزات

- داعم بالقوة الغاشمة وهجمات القاموس

موقع للتحميل:

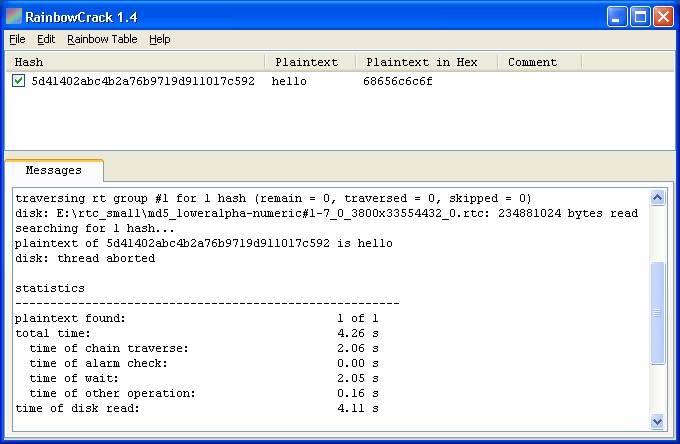

https://www.thc.org/thc-hydra/5. RainbowCrack: ابتكار جديد في Password Hash Cracker

يستخدم برنامج RainbowCrack جداول قوس قزح لاختراق التجزئة ، وبعبارة أخرى يمكننا القول إنه يستخدم عملية تداول ذاكرة زمنية على نطاق واسع من أجل اختراق كلمات المرور بشكل فعال وسريع.

المقايضة الكبيرة للذاكرة الزمنية هي عملية حساب كل التجزئة والنص العادي باستخدام خوارزمية تجزئة محددة. بعد الحسابات ، يتم تخزين النتائج التي تم الحصول عليها في جداول تسمى جدول قوس قزح. تستغرق عملية إنشاء جداول قوس قزح وقتًا طويلاً ولكن عندما يتم الانتهاء من البرنامج يعمل بسرعة كبيرة.

تكسير كلمة المرور باستخدام جدول قوس قزح أسرع من طريقة هجوم القوة الغاشمة العادية. إنه متاح لنظام التشغيل Linux و Windows.

- دعم حقيقة طاولات قوس قزح

- يعمل على أنظمة تشغيل Windows (XP / Vista / 7/8) وأنظمة تشغيل Linux (x86 و x86_64)

- سهل الاستخدام

موقع للتحميل:

http://project-rainbowcrack.com/

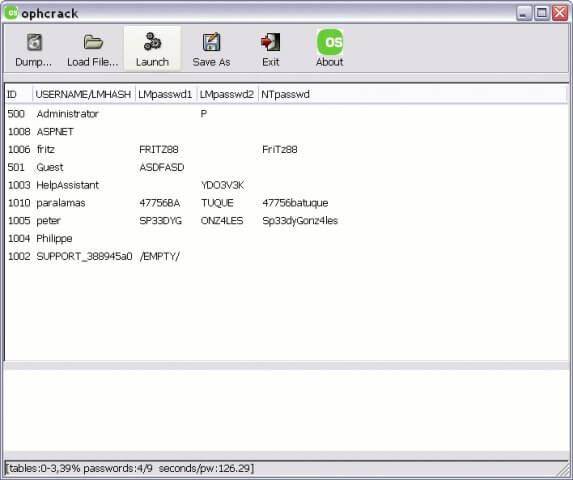

6. OphCrack: أداة لتكسير كلمة مرور Windows

يستخدم OphCrack في كسر كلمات مرور مستخدمي Windows بمساعدة جداول قوس قزح المتوفرة في قرص مضغوط قابل للتمهيد.

Ophcrack مجاني تمامًا للتنزيل ، وهو برنامج تكسير كلمات المرور المستند إلى Windows والذي يستخدم جداول قوس قزح لكسر كلمات مرور مستخدمي Windows. يقوم عادةً بتكسير تجزئات LM و NTLM. يحتوي البرنامج على واجهة مستخدم رسومية بسيطة ويمكن تشغيله على منصات مختلفة.

- متاح لنظام التشغيل Windows ولكنه متاح أيضًا لأنظمة Linux و Mac و Unix و OS X

- يستخدم لتجزئة LM من Windows و NTLM من Windows vista.

- طاولات قوس قزح متاحة مجانًا وبسهولة لنظام التشغيل Windows

- لتبسيط عملية تكسير Live CD متاح

موقع للتحميل:

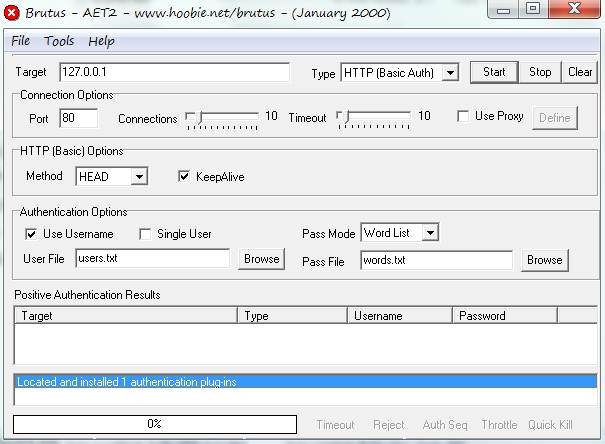

http://ophcrack.sourceforge.net/7. Brutus: تكسير هجوم القوة الغاشمة للأنظمة البعيدة

Brutus هو البرنامج الأسرع والأكثر مرونة والأكثر شيوعًا المستخدم لاختراق كلمات مرور النظام البعيد. تخمين كلمة المرور من خلال تطبيق تباديل مختلفة أو باستخدام قاموس.

يمكن استخدامه لبروتوكولات شبكة مختلفة بما في ذلك HTTP و FTP و IMAP و NNTP وأنواع أخرى مثل SMB و Telnet وما إلى ذلك ، كما أنه يمنحك إمكانية إنشاء نوع المصادقة الخاص بك. يتضمن أيضًا خيارات إضافية للتحميل والاستئناف ، بحيث يمكن إيقاف العملية مؤقتًا عند الحاجة ويمكنك استئناف العملية عندما تريد.

إنه متاح فقط لأنظمة تشغيل Windows. الأداة لها قيود على أنها لم يتم تحديثها منذ عام 2000.

ملامح بروتوس

- متاح لنظام التشغيل Windows

- يمكن استخدامها مع بروتوكولات الشبكة المختلفة

- الأداة لديها العديد من الميزات الإضافية الجيدة

- دعم بروكسي SOCK لجميع أنواع المصادقة

- القدرة على معالجة الأخطاء والاسترداد

- محرك المصادقة متعدد المراحل

موقع للتحميل:

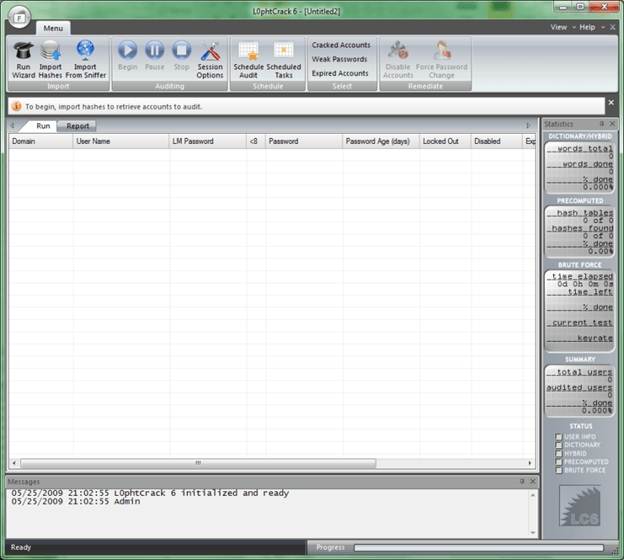

8. L0phtCrack: أداة ذكية لاستعادة كلمة مرور Windows

تمامًا مثل أداة OphCrack ، L0phtCrack هي أيضًا أداة لاستعادة كلمات مرور Windows تستخدم التجزئة لتكسير كلمات المرور ، مع ميزات إضافية للقوة الغاشمة وهجمات القاموس .

عادةً ما تكتسب حق الوصول إلى هذه التجزئة من الدلائل أو خوادم الشبكة أو وحدات التحكم بالمجال. إنه قادر على القيام باستخراج التجزئة من أنظمة Windows 32 و 64 بت ، وخوارزميات متعددة المعالجات ، والجدولة ، ويمكنه أيضًا أداء شبكات فك التشفير والمراقبة. ومع ذلك ، لا يزال من الأسهل استخدام برامج تدقيق واستعادة كلمة المرور المتاحة.

ميزات L0phtCrack

- متوفر لأنظمة التشغيل Windows XP و NT و 2000 و Server 2003 و Server 2008

- يمكن أن تعمل في كل من بيئات 32 بت و 64 بت

- ميزة إضافية لجدولة التدقيق الروتيني على أسس يومية وأسبوعية وشهرية

- بعد تشغيله ، قم بتوفير ملخص التدقيق الكامل في صفحة التقرير

موقع للتحميل:

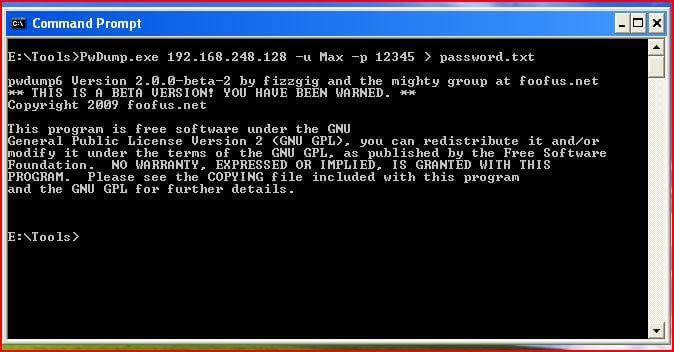

9. Pwdump: أداة استعادة كلمة المرور لنظام التشغيل Windows

Pwdump هي في الواقع برامج Windows مختلفة تُستخدم لتوفير تجزئات LM و NTML لحسابات مستخدمي النظام.

Pwdump password cracker قادر على استخراج تجزئات LM و NTLM و LanMan من الهدف في Windows ، في حالة تعطيل Syskey ، فإن البرنامج لديه القدرة على الاستخراج في هذه الحالة.

يتم تحديث البرنامج بميزة إضافية لعرض سجلات كلمات المرور إذا كان السجل متاحًا. ستكون البيانات المستخرجة متاحة في شكل متوافق مع L0phtcrack.

تم تحديث البرنامج مؤخرًا إلى إصدار جديد يسمى Fgdump نظرًا لأن Pwdump لا يعمل بشكل جيد عند تشغيل أي برنامج مكافحة فيروسات.

ميزات Pwdump

- متاح لنظام التشغيل Windows XP ، 2000

- تتوفر ميزة إضافية قوية في الإصدار الجديد من Pwdump

- القدرة على تشغيل خيوط متعددة

- يمكنه تنفيذ التفريغ المؤقت (تفريغ بيانات الاعتماد المعطلة) و pstgdump (تفريغ التخزين المحمي)

موقع للتحميل:

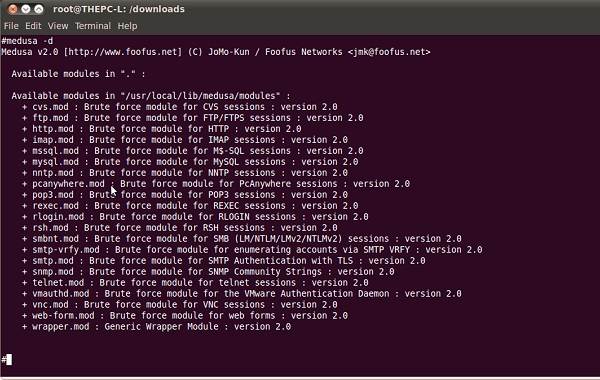

10. ميدوسا: أداة سريعة لتكسير كلمة مرور الشبكة

Medusa هي أداة تكسير كلمات مرور الأنظمة عن بُعد تمامًا مثل THC Hydra ولكن استقرارها وقدرتها على تسجيل الدخول السريع تفضله على THC Hydra.

إنها قوة غاشمة سريعة ، أداة موازية وقياسية. يمكن للبرنامج تنفيذ هجوم القوة الغاشمة ضد العديد من المستخدمين والمضيفين وكلمات المرور. يدعم العديد من البروتوكولات بما في ذلك AFP و HTTP و CVS و IMAP و FTP و SSH و SQL و POP3 و Telnet و VNC إلخ.

Medusa هي أداة قائمة على pthread ، هذه الميزة تمنع تكرار المعلومات دون داع. تتوفر جميع الوحدات النمطية كملف mod. مستقل ، لذلك لا يلزم إجراء أي تعديل لتوسيع القائمة التي تدعم الخدمات لهجوم الإجبار الغاشم.

ملامح ميدوسا

- متوفر لأنظمة Windows و SunOS و BSD و Mac OS X

- قادرة على أداء الاختبار المتوازي على أساس الخيط

- ميزة جيدة لإدخال المستخدم المرن

- نظرًا لسرعة المعالجة المتوازية ، فإن سرعة التكسير سريعة جدًا

موقع للتحميل:

افتح Android

- 1. قفل Android

- 1.1 قفل Android الذكي

- 1.2 قفل نمط أندرويد

- 1.3 هواتف أندرويد غير مقفلة

- 1.4 تعطيل قفل الشاشة

- 1.5 تطبيقات شاشة القفل للأندرويد

- 1.6 تطبيقات Android Unlock Screen

- 1.7 افتح شاشة أندرويد بدون حساب جوجل

- 1.8 أدوات شاشة Android

- 1.9 خلفية شاشة قفل أندرويد

- 1.10 افتح Android بدون PIN

- 1.11 قفل طابعة الاصبع لنظام Android

- 1.12 شاشة قفل لفتة

- 1.13 تطبيقات قفل بصمات الأصابع

- 1.14 تجاوز شاشة قفل Android باستخدام مكالمة الطوارئ

- 1.15 فتح مدير جهاز Android

- 1.16 انتقد الشاشة لفتح

- 1.17 قفل التطبيقات ببصمة الإصبع

- 1.18 إفتح هاتف أندرويد

- 1.19 Huawei Unlock Bootloader

- 1.20 افتح Android بشاشة مكسورة

- 1.21 تجاوز شاشة قفل Android

- 1.22 إعادة تعيين هاتف Android مغلق

- 1.23 Android Pattern Lock Remover

- 1.24 مغلق من هاتف Android

- 1.25 فتح نمط أندرويد بدون إعادة تعيين

- 1.26 نمط قفل الشاشة

- 1.27 نسيت قفل النمط

- 1.28 الدخول إلى هاتف مغلق

- 1.29 إعدادات شاشة القفل

- 1.30 إزالة قفل Xiaomi Patter

- 1.31 إعادة تعيين هاتف Motorola المقفل

- 2. Android كلمة المرور

- 2.1 اختراق كلمة مرور Android Wifi

- 2.2 إعادة تعيين كلمة مرور بريد Gmail

- 2.3 عرض كلمة مرور Wifi

- 2.4 إعادة تعيين كلمة مرور Android

- 2.5 نسيت كلمة مرور شاشة Android

- 2.6 فتح كلمة مرور Android بدون إعادة ضبط المصنع

- 3.7 نسيت كلمة مرور Huawei

- 3. تجاوز Samsung FRP

- 1. قم بتعطيل حماية إعادة ضبط المصنع (FRP) لكل من iPhone و Android

- 2. أفضل طريقة لتجاوز التحقق من حساب Google بعد إعادة التعيين

- 3. 9 أدوات تجاوز FRP لتجاوز حساب Google

- 4. تجاوز إعادة ضبط المصنع على Android

- 5. تجاوز التحقق من حساب Google على Samsung

- 6. تجاوز التحقق من هاتف Gmail

- 7. حل مخصص ثنائي محظور

سيلينا لي

رئيس التحرير