ລາຍຊື່ໄວຣັສ Android ໃນປັດຈຸບັນ

ວັນທີ 07 ມີນາ 2022 • ຍື່ນໄປທີ່: ແກ້ໄຂບັນຫາມືຖື Android • ວິທີແກ້ໄຂທີ່ພິສູດ ແລ້ວ

ໄວຣັສ Androidເປັນຊອບແວທີ່ເປັນອັນຕະລາຍທີ່ປະກອບດ້ວຍຊຸດຄໍາແນະນໍາທີ່ເຊື່ອງໄວ້ຢູ່ໃນແອັບຯທີ່ລະເມີດລິຂະສິດທີ່ແຕກຕ່າງກັນເຖິງແມ່ນວ່າຢູ່ໃນ Google Play Store. ການຄົ້ນຄວ້າສະແດງໃຫ້ເຫັນວ່າມີຈໍານວນແອັບຯທີ່ມີໄວຣັສຢູ່ໃນ Google Play Store (ລະຫວ່າງ 2016 ຫາຕົ້ນປີ 2020). ແອັບທີ່ຕິດເຊື້ອໄວຣັດສາມາດເຮັດຫຍັງໄດ້ໂດຍຂຶ້ນກັບຈຸດປະສົງຂອງຜູ້ຂຽນ/ແຮກເກີ, ລະຫັດທີ່ເປັນອັນຕະລາຍອາດຈະບັງຄັບໃຫ້ຮາກມືຖືຂອງເຈົ້າເພື່ອຈຸດປະສົງຂອງຜູ້ຂຽນ, ອາດຈະດຳເນີນການໂຈມຕີປະຕິເສດການບໍລິການ (Dos) ຫຼືແມ້ກະທັ້ງການລະເມີດເຄືອຂ່າຍສ່ວນຕົວຂອງເຈົ້າ. ໄວຣັສສ່ວນຫຼາຍແມ່ນສ້າງຂຶ້ນເພື່ອຈຸດປະສົງອາດຊະຍາກຳທາງອິນເຕີເນັດເຊັ່ນ: ການຫຼອກລວງທີ່ແຮກເກີຫຼອກລວງກັບຜູ້ໃຊ້ທີ່ມີຜົນກະທົບກັບໄວຣັດເພື່ອມອບຂໍ້ມູນທີ່ສໍາຄັນຂອງລາຍລະອຽດຂອງທະນາຄານຫຼືການເຂົ້າເຖິງອຸປະກອນຂອງພວກເຂົາ, ເພື່ອໃຊ້ມັນສໍາລັບການຫລອກລວງທີ່ແຕກຕ່າງກັນເຊັ່ນການຕິດຕັ້ງແອັບຯຫຼືການໂຄສະນາການຄລິກໃສ່ຄໍາສັ່ງ. ເພື່ອຫາເງິນ. ການຄົ້ນຄວ້າ Verizon ເປີດເຜີຍວ່າຜູ້ໃຊ້ 23% ໄດ້ຮັບຜົນກະທົບກັບອີເມລ໌ phishing ເປີດ. ການສຶກສາ Verizon ອື່ນສະແດງໃຫ້ເຫັນວ່າປະມານ 285 ລ້ານຂໍ້ມູນຜູ້ໃຊ້ hacked ວ່າ 90% ຂອງຂໍ້ມູນນັ້ນໃຊ້ສໍາລັບການຫລອກລວງທີ່ແຕກຕ່າງກັນຫຼືໃຊ້ໃນອາຊະຍາກໍາ.

ການຄົ້ນຄວ້າເປີດເຜີຍໂດຍ Trend Micro's ວ່າການໂຈມຕີໄວຣັສມືຖືແມ່ນຢູ່ໃນຈຸດສູງສຸດຂອງມັນເຊິ່ງມີຄວາມສ່ຽງທີ່ສຸດສໍາລັບໂທລະສັບມືຖື Android. ອີງຕາມການສໍາຫຼວດຜູ້ຂາຍຄວາມປອດໄພໂທລະສັບມືຖືສ່ວນໃຫຍ່ແມ່ນຕິດເຊື້ອໃນເອີຣົບຕາເວັນອອກ, ອາຊີ, ແລະອາເມລິກາລາຕິນ. ມືຖືທັງໝົດຖືກຕິດເຊື້ອຍ້ອນການດາວໂຫຼດແອັບຈາກແຫຼ່ງທີ່ເປັນອັນຕະລາຍ. Trend Micro ຍັງເນັ້ນໃສ່ຈຸດອ່ອນ ແລະຂໍ້ບົກພ່ອງດ້ານຄວາມປອດໄພໃນ Android OS, ເຊິ່ງອາດຖືກໃຊ້ໂດຍແຮກເກີເພື່ອຂ້າມການກວດສອບໃນ Google play store.

ອີງຕາມການຄົ້ນຄວ້າຂອງ Trend Micro, ນີ້ແມ່ນ 10 ອັນດັບໄວຣັດທົ່ວໄປທີ່ສຸດຢູ່ທີ່ນັ້ນ. ກວດເບິ່ງ ລາຍຊື່ໄວຣັສ Android ປະຈຸບັນ 2020:

- FakeInst:

- OpFake

- SNDApps

- ນັກມວຍ

- GinMaster

- VDLoader

- Dolphin ປອມ

- ກຸ້ງ

- Basebridge

- JIFake

- ສ່ວນທີ 1: ລາຍຊື່ໄວຣັສ Android ຍອດນິຍົມປີ 2020:

- ສ່ວນທີ 2: ວິທີການປ້ອງກັນ Android ຂອງທ່ານຈາກເຊື້ອໄວຣັສ?

ລາຍຊື່ໄວຣັສ Android ຍອດນິຍົມປີ 2020:

FakeInst

ອີງຕາມການ FakeInst ຂອງ Trend Micro ແມ່ນຢູ່ໃນອັນດັບຕົ້ນຂອງບັນຊີລາຍຊື່. ມັນໄດ້ຕິດເຊື້ອປະມານ 22% ຂອງການຕິດເຊື້ອທັງຫມົດ. FakeInst ສ່ວນໃຫຍ່ແມ່ນແຜ່ຂະຫຍາຍຢູ່ໃນເອີຣົບຕາເວັນອອກ, ອາຊີ, ແລະໃນລັດເຊຍ. FakeInst ໄດ້ຖືກພົບເຫັນຢູ່ໃນຫຼາຍສິບແອັບຯ Android ທີ່ມີໃຫ້ດາວໂຫລດໃນຮ້ານ app ພາກສ່ວນທີສາມທີ່ມັນໃຊ້ເພື່ອສົ່ງຂໍ້ຄວາມ SMS ອັດຕາທີ່ນິຍົມ.

OpFake

ອັດຕາການຕິດເຊື້ອໄວຣັດ OpFake ທັງໝົດແມ່ນປະມານ 14% ອີງຕາມການຄົ້ນຄວ້າຂອງ Trend Micro. OpFake ແມ່ນຄອບຄົວຂອງເຊື້ອໄວຣັສທີ່ເຮັດຫນ້າທີ່ເປັນຕົວດາວໂຫລດໃນຕົວທ່ອງເວັບ Opera, ເປັນທາງເລືອກຂອງຕົວທ່ອງເວັບຂອງ Google Chrome ສໍາລັບ android. ຜູ້ຂຽນໄວຣັສຕິດຕາມມັນຢ່າງງຽບໆສໍາລັບການສົ່ງຂໍ້ຄວາມລາຄາພິເສດ. ເຊື້ອໄວຣັສໄດ້ຖືກພົບເຫັນໃນປີກາຍນີ້ແລະເລີ່ມໂຈມຕີກັບໂທລະສັບມືຖື Android ແລະຫຼັງຈາກນັ້ນນັກພັດທະນາ OpFake ລະຫັດມັນສໍາລັບ Symbian ແລະ iPhones ຄຸກຄຸກ. ການໂຈມຕີໄດ້ຖືກເຜີຍແຜ່ໂດຍການນໍາໃຊ້ເຕັກນິກທີ່ແຕກຕ່າງກັນເຊັ່ນການຕະຫຼາດ android ປອມແລະຂໍ້ຄວາມປ໊ອບອັບໃນບາງເວັບໄຊທ໌, ຫຼັງຈາກນັ້ນຜູ້ເຄາະຮ້າຍທີ່ຫຼອກລວງເຊື່ອວ່າຕົວທ່ອງເວັບຂອງພວກເຂົາລ້າສະໄຫມ.

SNDApps

ການຄົ້ນຄວ້າຂອງ Trend Micro ທີ່ຜ່ານມາສະແດງໃຫ້ເຫັນວ່າ SNDApps ເຂົ້າມາຢູ່ໃນອັນດັບທີ 3, ຄອບຄົວໄວຣັສ SNDApps ໄດ້ຕິດເຊື້ອເຖິງ 12% ຂອງການຕິດເຊື້ອໄວຣັດໂທລະສັບມືຖືທັງໝົດ. ໃນປີ 2011 SNDApps ໄດ້ຖືກພົບເຫັນຢູ່ໃນຫຼາຍສິບແອັບຯໃນ Google Play Store ຢ່າງເປັນທາງການ. SNDApps ເຮັດຫນ້າທີ່ເປັນ spyware ທີ່ອັບໂຫລດຂໍ້ມູນສ່ວນຕົວແລະລາຍລະອຽດອື່ນໆແລະໄປຫາເຄື່ອງແມ່ຂ່າຍຫ່າງໄກສອກຫຼີກໂດຍບໍ່ມີການອະນຸຍາດຈາກຜູ້ໃຊ້. ຫຼັງຈາກນັ້ນ, Google ໄດ້ດໍາເນີນການແລະສະກັດ app ຈາກ repository ຢ່າງເປັນທາງການຂອງຕົນ, ແຕ່ພວກມັນຍັງມີຢູ່ໃນຮ້ານ app ພາກສ່ວນທີສາມ.

ນັກມວຍ

Boxer ເປັນ SMS Trojan ອື່ນ, ຖືກພັດທະນາເພື່ອຄິດຄ່າບໍລິການເພີ່ມເຕີມເພື່ອສົ່ງຂໍ້ຄວາມໃນອັດຕາທີ່ນິຍົມ. ຜູ້ຊາຍຄອບຄົວ Boxer ໄດ້ປະຕິບັດເປັນທາງເລືອກ Flash ສໍາລັບໂທລະສັບມືຖື Android. ມັນຍັງໄດ້ແຜ່ລາມໂດຍຮ້ານ app ພາກສ່ວນທີສາມແລະຕິດເຊື້ອສ່ວນໃຫຍ່ໃນເອີຣົບແລະອາຊີ, Brazil ແລະປະເທດອາເມລິກາລາຕິນອື່ນໆເຊິ່ງສົ່ງຜົນກະທົບຕໍ່ 6% ຂອງຈໍານວນທັງຫມົດ.

GinMaster

GinMaster ຍັງເປັນທີ່ຮູ້ຈັກໃນນາມ GingerMaster ເຊິ່ງເປັນເຊື້ອໄວຣັສທໍາອິດທີ່ຖືກກວດພົບໂດຍນັກຄົ້ນຄວ້າໃນປີ 2011 ທີ່ມະຫາວິທະຍາໄລ North Carolina. ປະກອບດ້ວຍ 6% ຂອງການຕິດເຊື້ອ malware ທັງໝົດ ແລະເຮັດໃຫ້ມັນຂຶ້ນເປັນອັນດັບທີ 5 ໃນລາຍຊື່ຂອງ Trend Micro. GinMaster ໄດ້ຖືກຕິດຄັດມາກັບແອັບຯທີ່ຖືກຕ້ອງລວມທັງຜູ້ທີ່ສະແດງຮູບພາບທີ່ບໍ່ເຫມາະສົມຂອງແມ່ຍິງ. GinMaster ຕິດຕັ້ງແກະຮາກຂອງມັນເຂົ້າໄປໃນການແບ່ງປັນລະບົບເພື່ອໃຊ້ໃນພາຍຫຼັງ. ຊະນິດຂອງໄວຣັສແມ່ນການອອກແບບເພື່ອເຮັດວຽກຢ່າງງຽບໆແລະລັກເອົາລະຫັດມືຖື, ເບີໂທລະສັບແລະຂໍ້ມູນທີ່ສໍາຄັນອື່ນໆຂອງຜູ້ຖືກເຄາະຮ້າຍ.

VDLoader

VD loader ແມ່ນປະເພດຂອງ malware ທີ່ກວດພົບສ່ວນໃຫຍ່ໃນພາກພື້ນອາຊີແລະເປັນປະເພດຂອງ SMS trojan. VDLoader ບໍ່ສາມາດກວດພົບໄດ້ຢ່າງງ່າຍດາຍເນື່ອງຈາກວ່າມັນເຊື່ອງໄວ້ໃນພື້ນຖານຂອງຄໍາຮ້ອງສະຫມັກມືຖື. ນີ້ແມ່ນຫນຶ່ງໃນ Malwares ທໍາອິດທີ່ປະກອບດ້ວຍຄຸນນະສົມບັດການປັບປຸງອັດຕະໂນມັດແລະຕິດຕໍ່ພົວພັນເອົາເຄື່ອງແມ່ຂ່າຍອອກ. ດ້ວຍການເຊື່ອມຕໍ່, ມັນຈະເລີ່ມນໍ້າຖ້ວມໂທລະສັບຂອງຜູ້ເຄາະຮ້າຍດ້ວຍຂໍ້ຄວາມ. ນອກຈາກນີ້ຍັງມີລາຍງານວ່າ VDLoader ຍັງເກັບກໍາຂໍ້ມູນ App ຈາກອຸປະກອນຕ່າງໆ.

Dolphin ປອມ

FakeDolphin ເປັນ malware ທີ່ໃຫ້ຕົວທ່ອງເວັບຂອງ dolphin ເປັນທາງເລືອກສໍາລັບຕົວທ່ອງເວັບຂອງ Google Chrome ເລີ່ມຕົ້ນຂອງທ່ານແລະຕົວທ່ອງເວັບນີ້ມີ Trojan ທີ່ລົງທະບຽນຜູ້ໃຊ້ສໍາລັບການບໍລິການໂດຍບໍ່ມີຄວາມຮູ້ຫຼືການຍິນຍອມຂອງເຂົາເຈົ້າ. ຜູ້ໂຈມຕີພະຍາຍາມປ່ຽນເສັ້ນທາງຜູ້ຖືກເຄາະຮ້າຍໄປຫາເວັບໄຊທ໌ຈາກບ່ອນທີ່ພວກເຂົາສາມາດດາວໂຫລດ FakeDolphin.

ກຸ້ງ

KungFu ເປັນ malware ທີ່ມີປະສິດທິພາບຫຼາຍທີ່ພະຍາຍາມເຂົ້າເຖິງຮາກຂອງອຸປະກອນຂອງທ່ານທີ່ໂດຍທົ່ວໄປແລ້ວມັນຖືກຝັງຢູ່ໃນແອັບພລິເຄຊັນແລະມີຫນ້າຫລັງທີ່ຊ່ວຍໃຫ້ຜູ້ໂຈມຕີສາມາດຕິດຕັ້ງແພັກເກັດແອັບພລິເຄຊັນທີ່ເປັນອັນຕະລາຍ, ທ່ອງໄປຫາເວັບໄຊທ໌ຕ່າງໆແລະດໍາເນີນການຫຼາຍໂຄງການ. ມັນຍັງລັກຂໍ້ມູນແລະຂໍ້ມູນຂອງທ່ານທີ່ເກັບໄວ້ໃນຫນ່ວຍຄວາມຈໍາຂອງອຸປະກອນ.

Basebridge

ມັລແວ Basebridge ເປັນທີ່ຮູ້ຈັກດີທີ່ສຸດສຳລັບການລັກເອົາຂໍ້ມູນທີ່ລະອຽດອ່ອນຈາກອຸປະກອນ ແລະສົ່ງຂໍ້ມູນນັ້ນໄປຫາຜູ້ໂຈມຕີຈາກໄລຍະໄກ. ມັລແວນີ້ຍັງຖືກກວດພົບຢູ່ໃນພາກພື້ນອາຊີ ແລະໂດຍທົ່ວໄປແລ້ວພົບເຫັນຝັງຢູ່ໃນສຳເນົາຂອງແອັບຯມືຖືຍອດນິຍົມ. Basebridge ໄດ້ຖືກອອກແບບໂດຍພື້ນຖານເພື່ອ sniff ຂໍ້ຄວາມຂອງຜູ້ຖືກເຄາະຮ້າຍແລະສົ່ງໃຫ້ເຂົາເຈົ້າກັບຈໍານວນອັດຕານິຍົມນອກຈາກນັ້ນມັນຍັງສາມາດຕັນການຕິດຕາມການບໍລິໂພກຂໍ້ມູນ.

JIFake

JIFake ຍັງເປັນ malware Basebridge ເຮັດຫນ້າທີ່ເປັນແອັບຯມືຖືປອມສໍາລັບ JIMM ເຊິ່ງເປັນບໍລິການລູກຄ້າຂໍ້ຄວາມແຫຼ່ງເປີດສໍາລັບເຄືອຂ່າຍ ICQ. ແອັບປອມຈະຝັງໂທຈັນເພື່ອສົ່ງຂໍ້ຄວາມຫາເບີໂທລະສັບລາຄາພິເສດ. ມາລແວ Basebridge ນີ້ໄດ້ຖືກກວດພົບທົ່ວໄປໃນພາກພື້ນເອີຣົບຕາເວັນອອກ ແລະຍັງເກັບກຳຂໍ້ມູນຈາກອຸປະກອນຂອງຜູ້ໃຊ້ ລວມທັງການຕິດຕາມ SMS ແລະຂໍ້ມູນສະຖານທີ່.

ວິທີການປົກປັກຮັກສາ Android ຂອງທ່ານຈາກເຊື້ອໄວຣັສ?

ທ່ານອາດຈະຮູ້ແລ້ວວ່າຂໍ້ມູນຂອງທ່ານມີຄວາມສໍາຄັນແນວໃດສໍາລັບທ່ານ, ແຕ່ທ່ານຈໍາເປັນຕ້ອງເຂົ້າໃຈວິທີການປົກປ້ອງຂໍ້ມູນແລະອຸປະກອນຂອງທ່ານ. ໂທລະສັບສະຫຼາດຂອງທ່ານແມ່ນຄືກັນກັບຄອມພິວເຕີສ່ວນບຸກຄົນຂອງທ່ານທີ່ມີຂໍ້ມູນສ່ວນຕົວຂອງທ່ານ, ເອກະສານຄວາມລັບແລະໄຟລ໌ອື່ນໆ. ຖ້າມືຖືຂອງທ່ານຕິດເຊື້ອໄວຣັດ, ມັນສາມາດທໍາລາຍຂໍ້ມູນຂອງທ່ານຫຼືລັກຂໍ້ມູນສ່ວນຕົວຂອງທ່ານ, ເຊັ່ນ: ລະຫັດຜ່ານຫຼືລາຍລະອຽດທະນາຄານ. ໂດຍການໃຊ້ຄວາມລະມັດລະວັງບໍ່ຫຼາຍປານໃດ, ທ່ານຈະສາມາດປົກປ້ອງມືຖືຂອງທ່ານຈາກໄວຣັສ.

ທ່ານພຽງແຕ່ຕ້ອງການໃຊ້ມືຖືຂອງທ່ານກັບ antivirus App. ຂໍ້ສະເໜີຂອງ Google Play ອາດມີແອັບປ້ອງກັນໄວຣັດຟຣີຫຼາຍຢ່າງ. ທ່ານຈໍາເປັນຕ້ອງຢູ່ຫ່າງຈາກແອັບຯທີ່ລະເມີດລິຂະສິດແລະເວັບໄຊທ໌ທີ່ຫນ້າສົງໄສໃນລະຫວ່າງການທ່ອງເວັບ. ໄວຣັສສາມາດຖືກຕິດຕັ້ງຢູ່ໃນມືຖືຂອງເຈົ້າຜ່ານເວັບໄຊທ໌ເຫຼົ່ານັ້ນ. ທ່ານຕ້ອງບໍ່ສົນໃຈອີເມວທີ່ບໍ່ຄາດຄິດແລະຂີ້ເຫຍື້ອແລະຢ່າຄລິກໃສ່ URL ຂອງເວັບທີ່ອາດຈະນໍາທ່ານໄປຫາເວັບໄຊທ໌ທີ່ເປັນອັນຕະລາຍ. ຫ້າມດາວໂຫຼດແອັບຈາກແຫຼ່ງທີ່ບໍ່ຮູ້ຈັກ ຫຼືຖືກລະເມີດລິຂະສິດ. ພຽງແຕ່ດາວໂຫຼດໄຟລ໌ເຫຼົ່ານັ້ນມາຈາກແຫຼ່ງທີ່ເຊື່ອຖືໄດ້. ການດາວໂຫຼດຂໍ້ມູນຈາກແຫຼ່ງທີ່ບໍ່ຮູ້ຈັກອາດຈະເຮັດໃຫ້ມືຖືຂອງທ່ານມີຄວາມສ່ຽງ.

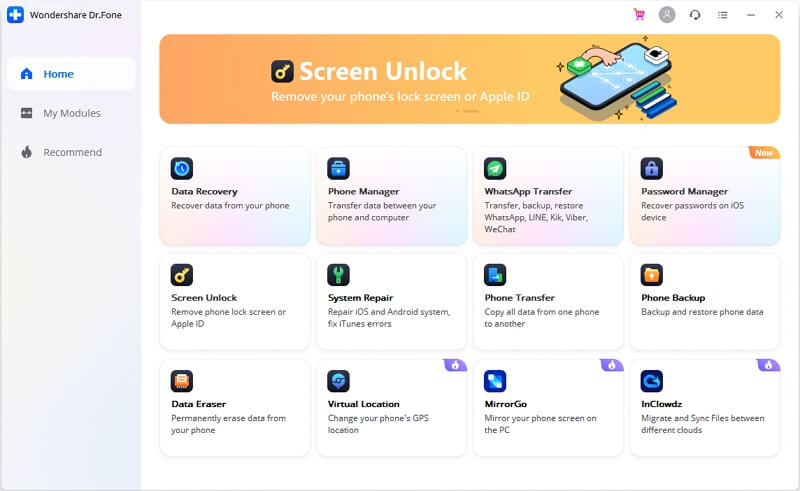

ພວກເຮົາແນະນໍາໃຫ້ສໍາຮອງຂໍ້ມູນ Android ຂອງທ່ານເພື່ອປ້ອງກັນມັນຈາກການສູນເສຍ. Dr.Fone - Backup & Restore (Android) ເປັນເຄື່ອງມືທີ່ດີທີ່ຈະຊ່ວຍໃຫ້ທ່ານສໍາຮອງຂໍ້ມູນຕິດຕໍ່ພົວພັນຂອງທ່ານ, ຮູບພາບ, ບັນທຶກການໂທ, ດົນຕີ, ກິດແລະໄຟລ໌ຫຼາຍຈາກ Android ກັບ PC ດ້ວຍການຄລິກຫນຶ່ງ.

Dr.Fone - Backup & Restore (Android)

ການແກ້ໄຂ One Stop ການສໍາຮອງຂໍ້ມູນແລະການຟື້ນຟູອຸປະກອນ Android

- ເລືອກສໍາຮອງຂໍ້ມູນ Android ກັບຄອມພິວເຕີດ້ວຍການຄລິກຫນຶ່ງ.

- ເບິ່ງຕົວຢ່າງແລະຟື້ນຟູການສໍາຮອງຂໍ້ມູນກັບອຸປະກອນ Android ໃດ.

- ຮອງຮັບ 8000+ ອຸປະກອນ Android.

- ບໍ່ມີຂໍ້ມູນສູນເສຍໃນລະຫວ່າງການສໍາຮອງຂໍ້ມູນ, ສົ່ງອອກຫຼືຟື້ນຟູ.

ຖ້າຄໍາແນະນໍານີ້ຊ່ວຍ, ຢ່າລືມແບ່ງປັນມັນກັບຫມູ່ເພື່ອນຂອງເຈົ້າ.

ເຄັດລັບ Android

- ຄຸນສົມບັດ Android ໜ້ອຍຄົນຮູ້

- ຂໍ້ຄວາມເປັນສຽງເວົ້າ

- Android App Market ທາງເລືອກ

- ບັນທຶກຮູບພາບ Instagram ໃສ່ Android

- ເວັບໄຊທ໌ດາວໂຫລດແອັບຯ Android ທີ່ດີທີ່ສຸດ

- Tricks ແປ້ນພິມ Android

- ຮວມລາຍຊື່ຜູ້ຕິດຕໍ່ໃນ Android

- ແອັບ Remote ທີ່ດີທີ່ສຸດຂອງ Mac

- ຊອກຫາແອັບໂທລະສັບທີ່ເສຍ

- iTunes U ສໍາລັບ Android

- ປ່ຽນຟອນ Android

- ສິ່ງທີ່ຕ້ອງເຮັດສໍາລັບໂທລະສັບ Android ໃຫມ່

- ເດີນທາງກັບ Google Now

- ແຈ້ງເຕືອນສຸກເສີນ

- ຜູ້ຈັດການ Android ຕ່າງໆ

Alice MJ

ພະນັກງານບັນນາທິການ