8 najlepszych ciemnych / głębokich przeglądarek internetowych do anonimowego surfowania po sieci w 2022 r

13 maja 2022 • Złożono do: Anonimowy dostęp do sieci • Sprawdzone rozwiązania

Ciemna sieć (lub głęboka sieć), pozornie ukryty świat, daleki od Internetu, który znamy, kochamy i przyzwyczailiśmy się też.

Miejsce owiane dla jednych tajemnicą, a dla innych cudem. Jednak chociaż możesz mieć swoje wstępne wyobrażenia o tym, jak wygląda ciemna sieć, sieci mają swoje zalety.

Chociaż prawdopodobnie słyszałeś o całej przestępczości, która ma miejsce, jedną z największych zalet korzystania z przeglądarki Dark Web jest możliwość anonimowego surfowania po Internecie.

Oznacza to, że hakerzy, rządy, a nawet dostawcy usług internetowych i odwiedzane witryny nie będą w stanie określić, kim jesteś.

Jednak aby to zadziałało, będziesz potrzebować odpowiedniej przeglądarki do pracy. Dzisiaj przyjrzymy się 8 najlepszym dostępnym obecnie przeglądarkom Dark/Deep Web, które pomogą Ci wybrać tę, która jest dla Ciebie odpowiednia i może pomóc Ci anonimowo przeglądać Internet.

8 najlepszych ciemnych/głębokich przeglądarek internetowych w 2020 roku

Aby połączyć się z Dark / Deep Web i Tor Network, będziesz potrzebować głębokiej przeglądarki internetowej, która jest w stanie połączyć się z węzłami wejściowymi i wyjściowymi.

Poniżej wymieniliśmy osiem najlepszych przeglądarek Dark/Deep Web, dzięki czemu możesz łatwo wybrać ukrytą przeglądarkę internetową, która jest dla Ciebie odpowiednia.

Wskazówki: dowiedz się, jak udostępniać pliki za pomocą ciemnej przeglądarki internetowej .

#1 — Przeglądarka Tor

Ciemna przeglądarka internetowa, od której wszystko się zaczęło. Jeśli chcesz uzyskać dostęp do sieci Tor, zawsze będziesz używać wersji tej ukrytej przeglądarki internetowej, ale dla najbardziej podstawowego i uproszczonego przeglądania, dobrym pomysłem jest pozostanie przy niej.

Przeglądarka Tor darknet to głęboka przeglądarka typu open source, która jest dostępna dla komputerów z systemem Windows, Mac i Linux, a także urządzeń mobilnych z systemem Android. Była to pierwsza tego typu przeglądarka Deep Web i jest jednym z najściślejszych i najbezpieczniejszych sposobów na rozpoczęcie przeglądania Dark Web za pomocą anonimowej przeglądarki głębokiej sieci.

Wskazówki: Aby pozostać całkowicie anonimowym podczas korzystania z przeglądarki Tor, potrzebujesz VPN.

#2 — Podgraf OS

Subgraph OS to głęboka przeglądarka internetowa oparta na ciemnej przeglądarce internetowej Tor i używa tego samego kodu źródłowego w swojej głównej wersji. Jak można się spodziewać, został zaprojektowany, aby pomóc Ci uzyskać dostęp do Internetu w bezpłatny, prywatny i bezpieczny sposób, który pomaga chronić Twoje bezpieczeństwo i anonimowość.

Podobnie jak anonimowa przeglądarka Krypton, anonimowa głęboka przeglądarka internetowa Subgraph jest zbudowana przy użyciu wielu warstw, podobnie jak jej połączenia internetowe z siecią Tor, aby pomóc to ulepszyć. Niektóre inne platformy zawarte w tej kompilacji to Kernal Hardening, Metaproxy i FileSystem Encryption.

Kolejną świetną cechą tej głębokiej, ciemnej przeglądarki internetowej są „ustawienia izolacji kontenerów”.

Oznacza to, że wszelkie kontenery złośliwego oprogramowania można w jednej chwili odizolować od reszty połączenia. Jest to świetne rozwiązanie, jeśli korzystasz z wiadomości błyskawicznych i odbierasz pliki oraz wiadomości, korzystasz z poczty e-mail lub konfrontujesz się z innymi lukami w zabezpieczeniach podczas korzystania z Internetu.

Jest to z pewnością jedna z najpopularniejszych obecnie dostępnych ciemnych przeglądarek internetowych i warto się nią zainteresować, jeśli szukasz bezpiecznego i szybkiego korzystania z ciemnej sieci.

#3 — Firefox

Tak, mówimy o dobrze znanej ciemnej przeglądarce dostępnej za darmo i konkurującej z takimi jak Google Chrome, Opera, Safari i nie tylko.

Wszystko, co musisz zrobić, to uzyskać dostęp do ustawień i skierować przeglądarkę tak, aby łączyła się przez sieć Tor, instrukcje, które powinieneś znaleźć w Internecie.

Jednak przed połączeniem warto pobrać dodatkowe wtyczki zapewniające prywatność, takie jak HTTPS Everywhere, aby zapewnić sobie ochronę przed złośliwymi użytkownikami. Korzystanie z VPN może również znacznie pomóc w tym przypadku.

# 4 - Lis wodny

Skoro jesteśmy przy temacie Firefoksa, powinniśmy porozmawiać o Waterfox. To kolejna odmiana przeglądarki Firefox (oczywiście), ale z całkowicie wyłączonym połączeniem z Mozillą.

Co więcej, ta anonimowa, głęboka przeglądarka internetowa jest w stanie usunąć wszystkie informacje online z komputera po każdej sesji, podobnie jak hasła, pliki cookie i historię.

Automatycznie blokuje również elementy śledzące podczas przeglądania.

Jednak pomimo kilku radykalnych różnic w stosunku do Firefoksa, wiele starszych wtyczek jest nadal obsługiwanych do pobrania i używania. Dostępne są wersje tej przeglądarki dla systemów Windows i Android, a społeczność wokół ciemnej przeglądarki internetowej jest nadal dość aktywna.

#5 - ISP - Niewidzialny projekt internetowy

Invisible Internet Project to program I2P, który umożliwia bezproblemowy dostęp do Internetu, zarówno sieci powierzchniowej, jak i sieci ciemnej, za pomocą strumienia warstwowego. Ponieważ Twoje dane są zagmatwane i zamaskowane przez ten strumień stałych danych, znacznie trudniej jest Cię zlokalizować i zidentyfikować.

Możesz używać zarówno kluczy publicznych, jak i prywatnych za pośrednictwem tej przeglądarki I2P, a także wdraża technologię Darknet i zdecentralizowany system przechowywania plików, aby pomóc użytkownikom zachować anonimowość; trochę jak działa Bitcoin.

Jeśli to wszystko brzmi skomplikowanie, to masz rację. Jednak ukryta przeglądarka internetowa wykonuje swoje zadanie i jest świetną alternatywą, jeśli szukasz czegoś innego niż przeglądarka Tor darknet.

#6 – Tails – Amnesic Incognito Live System

Podobnie jak większość istniejących ciemnych/głębokich przeglądarek internetowych, przeglądarka Tails darknet jest ponownie oparta na oryginalnej przeglądarce Tor. Jednak tę kompilację można lepiej zdefiniować jako działający system operacyjny, zwłaszcza że można go uruchomić i uzyskać dostęp z pamięci USB lub DVD bez instalacji.

Jest to następnie oparte na zaawansowanych narzędziach kryptograficznych w celu dodania warstw ochronnych, które zapewniają, że pozostaniesz w ukryciu podczas przeglądania Internetu. Obejmuje to wszystkie pliki, wiadomości, filmy, obrazy i wiadomości e-mail wysłane i odebrane do Ciebie i Twoich kont.

Aby zmaksymalizować poziom bezpieczeństwa podczas przeglądania, ciemna sieć przeglądarki Tails onion zostanie automatycznie zamknięta i tymczasowo wstrzyma korzystanie z dowolnego systemu operacyjnego, którego obecnie używasz, naprawdę minimalizując ryzyko wykrycia.

Oczywiście wszystko wróci do normy po zamknięciu systemu Tails. Nie martw się, do uruchomienia tego systemu operacyjnego używana jest tylko pamięć RAM, a Twój dysk twardy i miejsce na dysku pozostaną nienaruszone. Chociaż Tor może być najpopularniejszą ukrytą przeglądarką internetową, system Tails jest w rzeczywistości jednym z najlepszych.

#7 - Opera

Tak, mówimy o głównej przeglądarce Opera.

Podobnie jak przeglądarka Firefox, musisz przejść do ustawień, aby zmienić informacje o routerze, aby połączyć się z siecią Tor. Jednak gdy to zrobisz, będziesz mógł uzyskać dostęp do Dark Web, jak chcesz.

Powodem, dla którego wybraliśmy Operę, jest fakt, że najnowsza wersja ma wbudowaną funkcję VPN. Chociaż nie jest to tak dobre, jak usługa VPN premium lub profesjonalnej jakości, jest to kolejna warstwa ochrony na wypadek, gdy zapomnisz ją założyć lub po prostu nie masz pieniędzy na VPN.

Ale prawdopodobnie i tak nie powinieneś korzystać z ciemnej sieci.

Opera słynie ze stale rosnącej szybkości i rosnącej społeczności użytkowników. Oznacza to, że dostępnych jest coraz więcej wtyczek, a wszystkie razem zapewniają doskonałe wrażenia z przeglądania.

# 8 - Whonix

Ostatnią ciemną/głęboką przeglądarką internetową, którą omawiamy dzisiaj, jest przeglądarka Whonix. Jest to kolejna bardzo popularna przeglądarka, która jest zbudowana na podstawie kodu źródłowego przeglądarki Tor, więc możesz oczekiwać tego samego rodzaju połączenia i doświadczenia.

Istnieją jednak znaczące różnice, jeśli chodzi o poziom bezpieczeństwa, jaki uzyskujesz podczas korzystania z tej przeglądarki. Ponieważ ta przeglądarka jest błyskawiczna i korzysta z sieci Tor, nie ma nawet znaczenia, czy jakiś złośliwy kod lub oprogramowanie ma uprawnienia administratora, ponieważ połączenie DNS jest tak w pełni odporne, że nadal nie będzie w stanie Cię śledzić; zwłaszcza jeśli korzystasz z VPN.

To, co pokochasz w przeglądarce Whonix, to fakt, że nie możesz po prostu się połączyć, ale ma też możliwości konfiguracji i zarządzania własnym serwerem Tor. Wszystko, czego potrzebujesz, aby to zrobić, jest dostępne z poziomu przeglądarki, a nawet można je uruchomić na maszynie wirtualnej.

Istnieje kilka innych niesamowitych funkcji, które ta przeglądarka ma do zaoferowania, ale wszystkie można znaleźć szczegółowo na stronie Whonix. Krótko mówiąc, jeśli szukasz potężnego Dark Webu ze wszystkimi dodatkami, Whonix może być dla Ciebie.

Używasz ciemnych / głębokich przeglądarek internetowych do zachowania prywatności? Niewystarczająco!

Jak ciemna / głęboka przeglądarka internetowa działa w celu zachowania prywatności

Więc jesteśmy na tej samej stronie, najpierw przyjrzyjmy się, czym jest głęboka przeglądarka Dark Web i jak działa.

Po pierwsze, Dark Web jest połączony (wszystkie strony internetowe i serwery itp.) przez tak zwaną „sieć Tor”. Dla porównania „Surface Web” to rodzaj Internetu, do którego regularnie korzystasz. To są twoje strony internetowe, takie jak Twitter i Amazon.

Sieć Surface jest łatwo dostępna, ponieważ jest indeksowana przez wyszukiwarki i możesz po prostu wpisać, co chcesz znaleźć, i voila. Jednak prawdopodobnie słyszałeś o ostatnich skandalach Facebooka, w których twierdzi się, że Facebook śledzi swoich użytkowników i odwiedzane przez nich witryny.

Google robi to od lat, aby ulepszyć swoją sieć reklamową i ostatecznie zarobić więcej pieniędzy. Strony będą Cię śledzić, aby zapewnić Ci spersonalizowane wrażenia. W zależności od tego, co robisz, agencja rządowa lub haker może łatwo śledzić, co i gdzie robisz w Internecie.

Jeśli nie podoba ci się dźwięk lub mieszkasz w kraju, w którym sieć powierzchniowa jest zablokowana lub ograniczona, ciemna sieć może być dla ciebie.

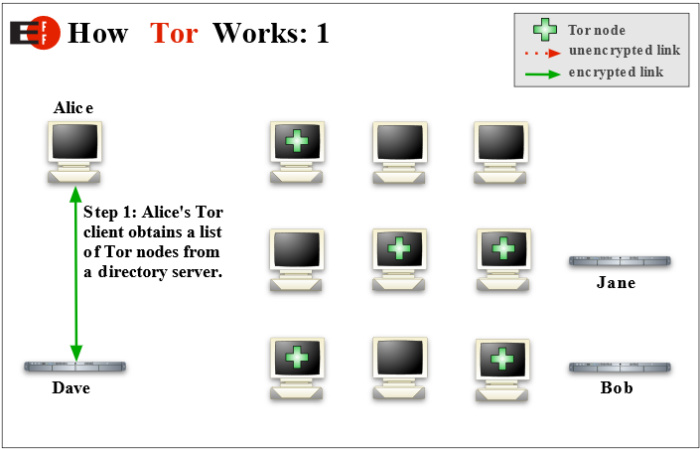

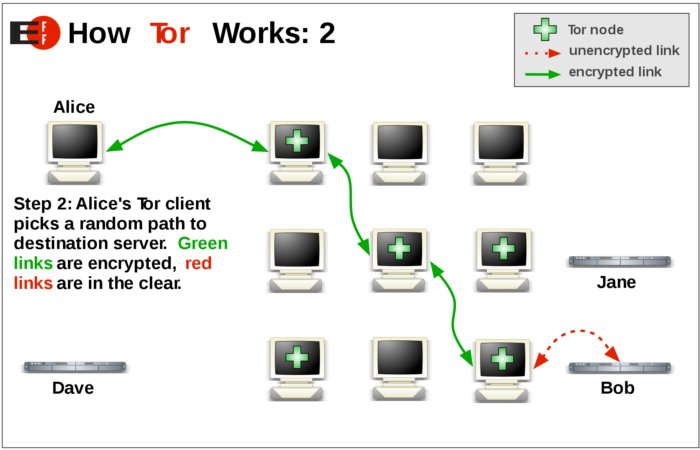

Bez wchodzenia w sprawy techniczne otworzysz przeglądarkę i połączysz się z węzłem wejściowym Tora, który połączy Cię z siecią Tor.

Twój ruch internetowy będzie wtedy odbijał się na całym świecie do wielu innych komputerów i serwerów podłączonych do sieci Tor w tym samym czasie; zwykle trzy.

Oznacza to, że jeśli ktoś patrzy na Twój ruch internetowy, zobaczy tylko bezsensowny fragment danych, którego nie można na nic przetłumaczyć, ponieważ nie ma go w całości, co minimalizuje szanse, że zostaniesz śledzony.

Nie oznacza to jednak, że jest bezpiecznie, gdy istnieje sieć Tor.

VPN jest potrzebny do absolutnej anonimowości

Chociaż ryzyko włamania lub monitorowania podczas przeglądania jest głęboko zminimalizowane, niektóre witryny internetowe, pliki cookie lub pobieranie i otwieranie niektórych plików, takich jak dokumenty PDF, mogą być niezawodnym sposobem na ujawnienie swojego prawdziwego adresu IP.

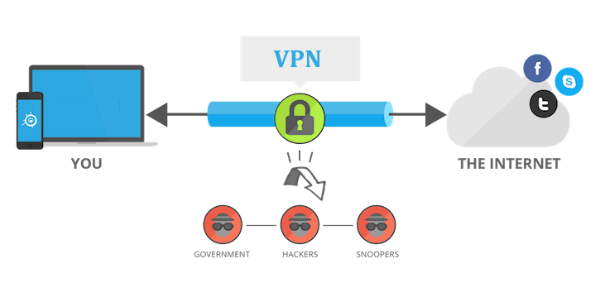

Dlatego potrzebna jest sieć VPN, aby chronić Cię podczas działań w ciemnej sieci w przeglądarce cebuli .

VPN lub wirtualna sieć prywatna to kolejny sposób na maskowanie ruchu internetowego z ciemnej przeglądarki. Załóżmy, że używasz przeglądarki darknet do surfowania po Internecie na komputerze w Londynie.

Korzystając z VPN, możesz sfałszować swoją lokalizację do Paryża, co oznacza, że każdy, kto będzie w stanie zobaczyć Twój adres IP, zostanie przekierowany do Paryża, a nie do rzeczywistej fizycznej lokalizacji, w której możesz dokładnie określić, kim jesteś.

Korzystanie z VPN jest tak ważne, jak dodatkowa warstwa zabezpieczeń, która pomaga chronić się podczas korzystania z głębokiej ciemnej przeglądarki internetowej i powinna być zawsze wdrażana, jeśli chcesz zachować bezpieczeństwo i anonimowość podczas przeglądania dowolnego rodzaju sieci!

Zastrzeżenie

Należy pamiętać, że podczas gdy używanie i przeglądanie sieci Tor nie jest nielegalne, możliwe jest zaangażowanie się w nielegalne działania w trybie online. Nie akceptujemy ani nie zachęcamy do angażowania się w takie działania i robisz to na własne ryzyko.

Informacje zawarte w tym artykule służą WYŁĄCZNIE DO CELÓW EDUKACYJNYCH i nie ponosimy odpowiedzialności za decyzje, które podejmiesz, jeśli zdecydujesz się z nich skorzystać. Dotyczy to również wszelkich szkód lub incydentów, które mają miejsce podczas korzystania z Internetu, takich jak włamanie lub kradzież danych.

Selena Lee

redaktor naczelny